Comment Tromper ou aveugler les conspirations sur internet :

En 2006, alors qu’il s’apprêtait à lancer WikiLeaks, Julian Assange avait déjà théorisé sur son blog sa conception de la transparence, et l’importance de prendre le contrôle de l’information contre le pouvoir. Extraits de ce manifeste toujours d’actualité.

Le blog personnel de Julian Assange, Iq.org, n’est plus en ligne, mais il reste accessible via le site internet Archive. On y trouve notamment un texte daté du 3 décembre 2006, intitulé « De la conspiration comme mode de gouvernance ». Un manifeste annonçant les actions d’éclat de WikiLeaks, jusqu’à la révélation dimanche soir de milliers de documents sur les secrets de la diplomatie américaine.

Dans ce texte, Julian Assange estime que les régimes politiques « autoritaires » reposent sur des conspirations, et que ces conspirations tirent elles-mêmes leurs forces des informations dont elles disposent. Pour affaiblir ces régimes, il faudrait donc manipuler ces informations ou limiter leur circulation.

Avec WikiLeaks, Julian Assange est passé à la pratique. En allant plus loin : prendre le contrôle de l’information, ce n’est plus la manipuler pour tromper le pouvoir, mais la diffuser au plus grand nombre. F.K.

Pour changer radicalement le comportement d’un régime, nous devons penser avec clarté et audace, car si nous avons appris une chose, c’est que les régimes ne veulent pas être changés. Nous devons aller plus loin que ceux qui nous ont précédés et découvrir des technologies fournissant des moyens d’action dont nos prédécesseurs ne disposaient pas. [...]

Des « conspirations » basées sur le secret

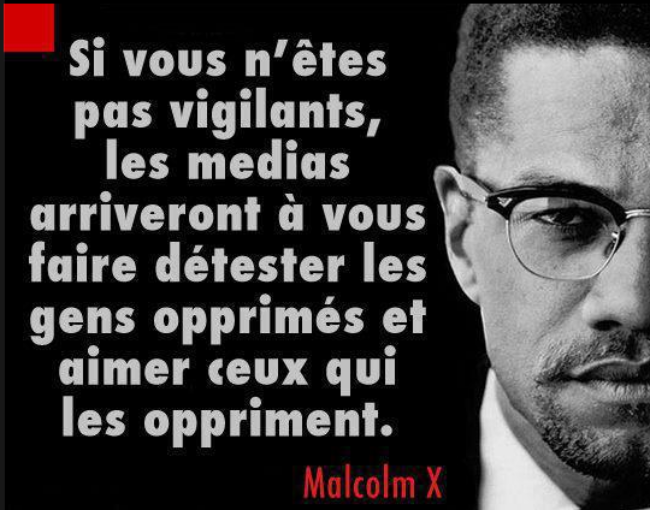

Lorsque nous disposons de détails sur le fonctionnement interne des régimes autoritaires, nous observons des interactions « conspirationnelles » au sein de l’élite politique, pas seulement destinées à obtenir des faveurs au sein du régime, mais constituant la principale méthode de planification pour maintenir ou renforcer le pouvoir autoritaire.

Les régimes autoritaires créent des forces qui s’opposent à eux, en repoussant les désirs de vérité, d’amour et d’accomplissement du peuple. Les plans destinés à préserver le régime autoritaire, lorsqu’ils sont dévoilés, suscitent encore davantage de résistance.

Le succès des pouvoirs autoritaires repose donc sur la dissimulation de ces procédés. [...] Ce secret collaboratif, au détriment de la population, suffit à définir leur attitude comme celle de conspirateurs. [...]

L’information circule d’un conspirateur à l’autre. Tous les conspirateurs ne se connaissent pas ou ne se font pas confiance, même s’ils sont tous connectés. Certains sont à la marge de la conspiration, d’autres sont au centre et communiquent avec beaucoup de conspirateurs, et d’autres ne peuvent connaître que deux conspirateurs mais constituer un lien entre des sections ou des groupes importants au sein de la conspiration. [...]

Les conspirations utilisent des informations sur le monde dans lequel elles opèrent (l’environnement « conspirationnel »), les transmettent aux conspirateurs et ensuite agissent sur le résultat. Nous pouvons considérer les conspirations comme une machine dotée d’entrées (les informations sur l’environnement), d’un processeur (les conspirateurs et leurs liens les uns avec les autres) et de sorties (les actions destinées à changer ou à préserver l’environnement).

« Tromper ou aveugler les conspirations »

Puisqu’une conspiration est une sorte d’appareil cognitif qui agit sur des informations acquises dans son environnement, déformer ou restreindre ces données entrantes signifie que les actions basées sur celles-ci risquent de se révéler déplacées. Les programmeurs appellent cet effet le « garbage in, garbage out » [en français, « déchets à l’entrée, déchets à la sortie » : l’idée qu’introduire une donnée erronée risque d’aboutir à un résultat lui aussi erroné, ndlr]. [...]

Un homme enchaîné comprend qu’il aurait dû agir plus vite, car sa capacité à influencer les actions de l’état s’est épuisée. Pour faire face aux actions « conspirationnelles » les plus puissantes, nous devons penser par anticipation et attaquer le processus qui conduit vers elles, puisque nous ne pouvons rien faire contre ces actions elles-mêmes.

Nous pouvons tromper ou aveugler une conspiration en déformant ou en restreignant l’information à laquelle elle a accès. [...]

Une conspiration autoritaire qui ne peut pas penser n’a pas le pouvoir de se préserver contre les opposants qu’elle a elle-même générés.

/http%3A%2F%2Fstorage.canalblog.com%2F25%2F92%2F599939%2F84912101_o.jpg)

/http%3A%2F%2Fstorage.canalblog.com%2F35%2F29%2F599939%2F86241359_o.jpeg)

/http%3A%2F%2Fstorage.canalblog.com%2F48%2F06%2F599939%2F100401566_o.jpg)

/http%3A%2F%2Fstorage.canalblog.com%2F22%2F75%2F599939%2F97353833_o.jpg)

/https%3A%2F%2Fprofilepics.canalblog.com%2Fprofilepics%2F5%2F1%2F514717.jpg)

/https%3A%2F%2Fstorage.canalblog.com%2F63%2F13%2F599939%2F109757842_o.jpg)

/https%3A%2F%2Fstorage.canalblog.com%2F18%2F73%2F599939%2F117244029_o.jpg)